1: brown_cat ★ 2015/07/28(火) 18:28:01.08 ID:???*.net

Androidの95%に遠隔乗っ取りの脆弱性。MMSメール着信だけで盗聴や情報漏洩も

BY Ittousai 2015年07月28日 02時32分

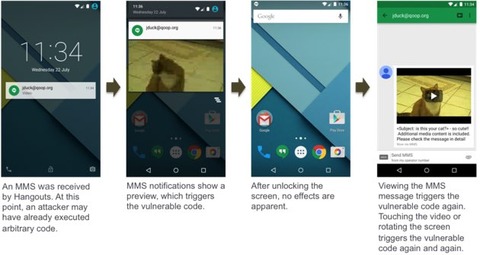

Androidに電話番号さえ分かれば遠隔から端末を乗っ取れる深刻な脆弱性 " Stagefright " Exploitが見つかりました。

細工済みの動画がMMSメッセージで届いた場合、ユーザーが動画を再生しなくても、着信した瞬間またはメッセージを見た瞬間に

スマホを乗っ取られ、気づかないうちにマイクやカメラで盗聴・盗撮されたり、写真やメッセージを外部に送信されるなどの

危険があります。

発表したセキュリティ研究者によると、影響を受けるAndroid端末は全体の約95%、およそ9億5000万台。Googleは4月と5月に

この問題の原因となる複数の脆弱性について報告を受け、修正パッチも受け取っているものの、Androidではメーカーや

各国のキャリアが端末のアップデートを提供する(かしないか決める)ため、いまだにほとんどのAndroid端末が危険度の高い

脆弱性を抱えた状態です。

問題を公表したのは、セキュリティ会社 Zimperium Zlabs の Joshua Drake氏ら。Android 2.2 Froyo 以降が搭載するメディア

エンジン Stagefright を含む複数の脆弱性によるもので、この脆弱性を悪用して加工したメディアファイルをAndroidが処理した

場合、アプリ権限での任意コード実行が可能になります。

Drake氏によれば、脆弱性はパフォーマンスのためネイティブコードで書かれた Stagefright のメモリの扱いに起因すると

されています。メディア再生エンジンの脆弱性のため、動画などを再生しなければ回避できそうに思えますが、Androidでは

アプリや環境によりユーザーによる手動再生よりも前にメディアを処理するため、自動で実行されてしまう場合があります。

MMSメッセージをGoogle純正のハングアウトで受信している場合、届いた瞬間に悪意のあるコードが実行されます。

このため、マルウェアが着信音をオフにして着信履歴を書き換え、自身が届いた形跡も隠滅したうえで、ユーザーがまるで

気づかないうちに潜伏して盗聴や情報漏洩などを続けることもありえます。ハングアウトでなく古いメッセージアプリの場合、

届いた瞬間には起動しませんが、メッセージのテキストを読もうとした時点で、添付を開かなくても発動します。

また、「電話番号だけで知らぬ間に乗っ取り」はもっとも避けようがないシナリオとして例に挙がっているのみで、

任意コード実行の脆弱性がStagefrightにある以上、MMSに対応していないSIMなし端末やWiFiのみのタブレットもハックの

標的になり得ると考えられます。

ハックの危険性は、Googleが定義する指標でもっとも危険な「クリティカル」よりひとつ下の「高」。具体的には、リモート

からアプリ権限での任意コード実行を許す脆弱性が分類されます。Androidはアプリを隔離してサンドボックス実行するため、

悪意のあるコードが全アプリの情報にアクセスできるわけではありませんが、一方でカメラやマイクなどへのアクセス、

メッセージの読み取り、SDカード領域のファイル読み取りや外部送信などは可能です。

また発見者によれば、Android端末はメーカーやキャリアがセキュリティを含むアップデートを早期に打ち切ることで過去の

脆弱性が残っている場合が多く、そうしたもののうち権限昇格の脆弱性と今回のStagefright脆弱性を組み合わせれば、

システム権限で完全にありとあらゆる悪用が可能とされています。

http://japanese.engadget.com/2015/07/27/android-95-mms/

>>2-5 に続く

Androidスマホに最悪の脆弱性 眠っている間に端末が乗っ取られる

http://weekly.ascii.jp/elem/000/000/360/360186/

Androidに最悪の脆弱性発見―ビデオメッセージを受信するだけでデバイスが乗っ取られる

http://jp.techcrunch.com/2015/07/28/20150727nasty-bug-lets-hackers-into-nearly-any-android-phone-using-nothing-but-a-message/

Androidに極めて深刻な脆弱性、MMSで端末制御可能に

Googleは修正のためのパッチをメーカーやキャリア向けに提供済みだが、ユーザーへの配信は各社に任されている。

http://www.itmedia.co.jp/enterprise/articles/1507/28/news049.html

BY Ittousai 2015年07月28日 02時32分

Androidに電話番号さえ分かれば遠隔から端末を乗っ取れる深刻な脆弱性 " Stagefright " Exploitが見つかりました。

細工済みの動画がMMSメッセージで届いた場合、ユーザーが動画を再生しなくても、着信した瞬間またはメッセージを見た瞬間に

スマホを乗っ取られ、気づかないうちにマイクやカメラで盗聴・盗撮されたり、写真やメッセージを外部に送信されるなどの

危険があります。

発表したセキュリティ研究者によると、影響を受けるAndroid端末は全体の約95%、およそ9億5000万台。Googleは4月と5月に

この問題の原因となる複数の脆弱性について報告を受け、修正パッチも受け取っているものの、Androidではメーカーや

各国のキャリアが端末のアップデートを提供する(かしないか決める)ため、いまだにほとんどのAndroid端末が危険度の高い

脆弱性を抱えた状態です。

問題を公表したのは、セキュリティ会社 Zimperium Zlabs の Joshua Drake氏ら。Android 2.2 Froyo 以降が搭載するメディア

エンジン Stagefright を含む複数の脆弱性によるもので、この脆弱性を悪用して加工したメディアファイルをAndroidが処理した

場合、アプリ権限での任意コード実行が可能になります。

Drake氏によれば、脆弱性はパフォーマンスのためネイティブコードで書かれた Stagefright のメモリの扱いに起因すると

されています。メディア再生エンジンの脆弱性のため、動画などを再生しなければ回避できそうに思えますが、Androidでは

アプリや環境によりユーザーによる手動再生よりも前にメディアを処理するため、自動で実行されてしまう場合があります。

MMSメッセージをGoogle純正のハングアウトで受信している場合、届いた瞬間に悪意のあるコードが実行されます。

このため、マルウェアが着信音をオフにして着信履歴を書き換え、自身が届いた形跡も隠滅したうえで、ユーザーがまるで

気づかないうちに潜伏して盗聴や情報漏洩などを続けることもありえます。ハングアウトでなく古いメッセージアプリの場合、

届いた瞬間には起動しませんが、メッセージのテキストを読もうとした時点で、添付を開かなくても発動します。

また、「電話番号だけで知らぬ間に乗っ取り」はもっとも避けようがないシナリオとして例に挙がっているのみで、

任意コード実行の脆弱性がStagefrightにある以上、MMSに対応していないSIMなし端末やWiFiのみのタブレットもハックの

標的になり得ると考えられます。

ハックの危険性は、Googleが定義する指標でもっとも危険な「クリティカル」よりひとつ下の「高」。具体的には、リモート

からアプリ権限での任意コード実行を許す脆弱性が分類されます。Androidはアプリを隔離してサンドボックス実行するため、

悪意のあるコードが全アプリの情報にアクセスできるわけではありませんが、一方でカメラやマイクなどへのアクセス、

メッセージの読み取り、SDカード領域のファイル読み取りや外部送信などは可能です。

また発見者によれば、Android端末はメーカーやキャリアがセキュリティを含むアップデートを早期に打ち切ることで過去の

脆弱性が残っている場合が多く、そうしたもののうち権限昇格の脆弱性と今回のStagefright脆弱性を組み合わせれば、

システム権限で完全にありとあらゆる悪用が可能とされています。

http://japanese.engadget.com/2015/07/27/android-95-mms/

>>2-5 に続く

Androidスマホに最悪の脆弱性 眠っている間に端末が乗っ取られる

http://weekly.ascii.jp/elem/000/000/360/360186/

Androidに最悪の脆弱性発見―ビデオメッセージを受信するだけでデバイスが乗っ取られる

http://jp.techcrunch.com/2015/07/28/20150727nasty-bug-lets-hackers-into-nearly-any-android-phone-using-nothing-but-a-message/

Androidに極めて深刻な脆弱性、MMSで端末制御可能に

Googleは修正のためのパッチをメーカーやキャリア向けに提供済みだが、ユーザーへの配信は各社に任されている。

http://www.itmedia.co.jp/enterprise/articles/1507/28/news049.html

2: brown_cat ★ 2015/07/28(火) 18:28:19.95 ID:???*.net

Zimperiumのセキュリティ研究者Drake氏らが報告した脆弱性の識別子は CVE-2015-1538, CVE-2015-1539, CVE-2015-3824,

CVE-2015-3826, CVE-2015-3827, CVE-2015-3828, CVE-2015-3829など。Drake氏いわく、4月と5月の二回にわたりそれぞれ

複数の脆弱性についてGoogleに連絡するとともにパッチを提供しており、いずれも数日以内にGoogleのAndroidセキュリティ

チームから確認が得られたとのこと。

単独のアプリの問題ではなくAndroidシステム側を含む複数の問題に起因するため、またユーザーの判断や操作を介さず

いきなりハックされる可能性があるため、根本的な解決策はメーカーやキャリアからのセキュリティアップデートを待つ

必要があります。

具体的にどのメーカーやキャリアが、どの範囲の端末にセキュリティパッチを提供したか、する予定があるかについては、

現時点で網羅性のある情報はありません。新情報がありしだい更新します。(たとえばHTCは参考リンク先 Forbes の照会に

対して、Googleから受け取ったパッチは7月の早い時期からプロジェクトに取り入れており、以降のプロジェクトには修正が

含まれると回答しています。具体的にどのモデルへパッチを適用済みなのか、今後適用するのかは不明)。

Androidのアップデートがメーカーやキャリアに依存するのは今に始まった話ではありませんが、今回はAndroid 2.2以降の

ほぼすべての端末が影響を受ける大穴とされるだけに、未修正のまま今後も使用され続けるであろう型落ち端末の数を思うと、

なかなか空恐ろしいものがあります。

カスタマイズ可能な多様性はAndroidの強みであり、モバイルプラットフォームとしてもっとも普及した理由のひとつです。

しかし重大な欠陥が発覚し修正手段が存在しても実際に提供するかどうかは販売元に依存する状況、吊った魚にエサをやる

良心や経営的余裕に期待せざるを得ない構造は、脆弱性が情報漏洩など社会問題につながるスマートフォンという製品であれば

なおさら、解決に向けた各社の取り組みが期待されるところです。自分の携帯電話が丸裸になる危険を知らされずに

二年縛り明けを待ったり、壊れないかぎり買い換えないユーザーにとってはたまったものではありません。

http://japanese.engadget.com/2015/07/27/android-95-mms/

CVE-2015-3826, CVE-2015-3827, CVE-2015-3828, CVE-2015-3829など。Drake氏いわく、4月と5月の二回にわたりそれぞれ

複数の脆弱性についてGoogleに連絡するとともにパッチを提供しており、いずれも数日以内にGoogleのAndroidセキュリティ

チームから確認が得られたとのこと。

単独のアプリの問題ではなくAndroidシステム側を含む複数の問題に起因するため、またユーザーの判断や操作を介さず

いきなりハックされる可能性があるため、根本的な解決策はメーカーやキャリアからのセキュリティアップデートを待つ

必要があります。

具体的にどのメーカーやキャリアが、どの範囲の端末にセキュリティパッチを提供したか、する予定があるかについては、

現時点で網羅性のある情報はありません。新情報がありしだい更新します。(たとえばHTCは参考リンク先 Forbes の照会に

対して、Googleから受け取ったパッチは7月の早い時期からプロジェクトに取り入れており、以降のプロジェクトには修正が

含まれると回答しています。具体的にどのモデルへパッチを適用済みなのか、今後適用するのかは不明)。

Androidのアップデートがメーカーやキャリアに依存するのは今に始まった話ではありませんが、今回はAndroid 2.2以降の

ほぼすべての端末が影響を受ける大穴とされるだけに、未修正のまま今後も使用され続けるであろう型落ち端末の数を思うと、

なかなか空恐ろしいものがあります。

カスタマイズ可能な多様性はAndroidの強みであり、モバイルプラットフォームとしてもっとも普及した理由のひとつです。

しかし重大な欠陥が発覚し修正手段が存在しても実際に提供するかどうかは販売元に依存する状況、吊った魚にエサをやる

良心や経営的余裕に期待せざるを得ない構造は、脆弱性が情報漏洩など社会問題につながるスマートフォンという製品であれば

なおさら、解決に向けた各社の取り組みが期待されるところです。自分の携帯電話が丸裸になる危険を知らされずに

二年縛り明けを待ったり、壊れないかぎり買い換えないユーザーにとってはたまったものではありません。

http://japanese.engadget.com/2015/07/27/android-95-mms/

引用元: ・【Google】Androidの95%に遠隔で乗っ取られる最悪の脆弱性 MMSメール着信だけで盗聴や情報漏洩も WiFiのみタブレットも標的

4: 名無しさん@1周年 2015/07/28(火) 18:29:33.69 ID:uABK3qM10.net

知ってた

5: 名無しさん@1周年 2015/07/28(火) 18:29:42.77 ID:HeQRtVWY0.net

仕様だろ。何も問題ない。

8: 名無しさん@1周年 2015/07/28(火) 18:30:39.74 ID:jLQb7SzZ0.net

脆弱性が怖くてスマホなんて使えるかよ

11: 名無しさん@1周年 2015/07/28(火) 18:31:45.46 ID:syrqW3oC0.net

Appleにはセキュリティホールはありませんドヤ

17: 名無しさん@1周年 2015/07/28(火) 18:33:19.44 ID:6DHXFkI30.net

>>11

リンゴは使ってる奴自身がセキュリティホールだからなあ

リンゴは使ってる奴自身がセキュリティホールだからなあ

29: 名無しさん@1周年 2015/07/28(火) 18:39:29.56 ID:nwEyfWuw0.net

>>11

iOSは見つけられすらしないからな。

iOSは見つけられすらしないからな。

13: 名無しさん@1周年 2015/07/28(火) 18:32:17.80 ID:KJr1ZH/n0.net

「着信だけ」で乗っ取られるとかwww

もう端末壊すしかないじゃないwwwww

もう端末壊すしかないじゃないwwwww

16: 名無しさん@1周年 2015/07/28(火) 18:33:13.49 ID:A+laTWZD0.net

アップル必死すぎて草

18: 名無しさん@1周年 2015/07/28(火) 18:33:36.81 ID:BLjoy7qp0.net

MVNO使ってる人はそもそもMMSが届かないから大丈夫だよね?

69: 名無しさん@1周年 2015/07/28(火) 19:05:30.88 ID:NYlxBQR90.net

>>18

stagefright使ってて

かつ、パッチ当たってない状態

それで悪意あるコードの埋め込まれた

ページみたらあうとw

mmsは攻撃感染させる手段の一つでしかないw

stagefright使ってて

かつ、パッチ当たってない状態

それで悪意あるコードの埋め込まれた

ページみたらあうとw

mmsは攻撃感染させる手段の一つでしかないw

74: 名無しさん@1周年 2015/07/28(火) 19:08:17.34 ID:Ul9T+sJy0.net

>>69

なるほど。これは深刻だな。

なるほど。これは深刻だな。

20: 名無しさん@1周年 2015/07/28(火) 18:34:05.96 ID:JzsF7S4u0.net

ときどきMMSで意味不明な着信があるのはこれ狙いなのか

iOSでよかった

iOSでよかった

30: 名無しさん@1周年 2015/07/28(火) 18:39:35.90 ID:C32PZ3lo0.net

ESET使ってるけど防げるのかなぁ・・・

最新安定版の5.1.1(LMY48G)が6月末だから、

7月に取り入れたんならそれすらも適用されてないんじゃないか?

5%って Android M Developer Preview 2 適用端末かね?そんなにあるんだろうか。

最新安定版の5.1.1(LMY48G)が6月末だから、

7月に取り入れたんならそれすらも適用されてないんじゃないか?

5%って Android M Developer Preview 2 適用端末かね?そんなにあるんだろうか。

31: 名無しさん@1周年 2015/07/28(火) 18:39:48.67 ID:xSHO6CpC0.net

あちゃあ、これはいかんね。

32: 名無しさん@1周年 2015/07/28(火) 18:40:15.47 ID:rV6N/sAd0.net

赤信号みんなで渡れば怖くない

33: 名無しさん@1周年 2015/07/28(火) 18:41:31.56 ID:Lo1xuCZA0.net

ドコモ以外は携帯メールも危ないってこと?

NTTドコモではMMSを採用しておらず、iモード端末では基本的に自社が開発したプッシュ型Eメールサービスであるiモードメールを採用している。

スマートフォン向けにはドコモメールやspモードメール、mopera Uのプッシュ配信サービスを提供している。

ソフトバンクモバイルで提供されているS!メールはMMSそのものであり、一部モデルではMMSとそのまま表記されている。容量は最大2Mバイトまで。

KDDIも当初はMMSは採用されておらず独自のEZwebメールを採用していたが、2012年4月よりiPhone 4S向けにMMSサービスを開始した。

NTTドコモではMMSを採用しておらず、iモード端末では基本的に自社が開発したプッシュ型Eメールサービスであるiモードメールを採用している。

スマートフォン向けにはドコモメールやspモードメール、mopera Uのプッシュ配信サービスを提供している。

ソフトバンクモバイルで提供されているS!メールはMMSそのものであり、一部モデルではMMSとそのまま表記されている。容量は最大2Mバイトまで。

KDDIも当初はMMSは採用されておらず独自のEZwebメールを採用していたが、2012年4月よりiPhone 4S向けにMMSサービスを開始した。

37: 名無しさん@1周年 2015/07/28(火) 18:46:49.69 ID:kRdijHFI0.net

> Googleは4月と5月にこの問題の原因となる複数の脆弱性について報告を受け、

> 修正パッチも受け取っているものの、

> Androidではメーカーや各国のキャリアが端末のアップデートを提供する(かしないか決める)ため、

> いまだにほとんどのAndroid端末が危険度の高い 脆弱性を抱えた状態です。

要するに、メーカー側の対応の問題なんだな。

どうにかならんのかね、これ。

> 修正パッチも受け取っているものの、

> Androidではメーカーや各国のキャリアが端末のアップデートを提供する(かしないか決める)ため、

> いまだにほとんどのAndroid端末が危険度の高い 脆弱性を抱えた状態です。

要するに、メーカー側の対応の問題なんだな。

どうにかならんのかね、これ。

41: 名無しさん@1周年 2015/07/28(火) 18:50:42.04 ID:79csmT8A0.net

更新の気配がない富士通使ってますwww

42: 名無しさん@1周年 2015/07/28(火) 18:50:53.77 ID:Xg3ECVzm0.net

スマホはデータ通信専用simの俺は安心だなw

俺自身すら電話番号覚えてないw

俺自身すら電話番号覚えてないw

48: 名無しさん@1周年 2015/07/28(火) 18:54:59.41 ID:ro3/1Zdj0.net

>>42

データ専用でもStagefrightエンジンを使う動画等のファイルを再生すれば、乗っ取られる

データ専用でもStagefrightエンジンを使う動画等のファイルを再生すれば、乗っ取られる

61: 名無しさん@1周年 2015/07/28(火) 19:00:08.33 ID:FCyAFyvB0.net

>>48

つまり各メッセージアプリの設定で、

MMSの自動取得を無効化しておく

これで当面の対策、とするしかないか

つまり各メッセージアプリの設定で、

MMSの自動取得を無効化しておく

これで当面の対策、とするしかないか

50: 名無しさん@1周年 2015/07/28(火) 18:55:47.44 ID:LOIezWUv0.net

でも、これで古いAndroidを捨てる口実がまたできたね。

この前のWebViewの脆弱性は、旧OSのサポートを正式に放棄したし

今度の脆弱性も、新機種に買い換えてくれってことで終わりかもね。

この前のWebViewの脆弱性は、旧OSのサポートを正式に放棄したし

今度の脆弱性も、新機種に買い換えてくれってことで終わりかもね。

71: 名無しさん@1周年 2015/07/28(火) 19:05:39.33 ID:Pyetskaa0.net

スマホにセキュリティ期待してるやついるのか?

windowsがガチガチに見えるぐらいザルだぞ

windowsがガチガチに見えるぐらいザルだぞ

![ワイルド・スピード SKY MISSION ブルーレイ+DVDセット [Blu-ray]](http://ecx.images-amazon.com/images/I/515-5v1A3fL._SX250_.jpg)

![ジョジョの奇妙な冒険スターダストクルセイダース エジプト編 Vol.3 (マグネットセット付)(初回生産限定版) [Blu-ray]](http://ecx.images-amazon.com/images/I/517BXJsQ3zL._SX250_.jpg)

こんなんを100%回避できる情強でないと

androidを使うのは難しい。

アンチウイルスをわざわざスマホに入れるとか正気の沙汰とは思えない。